一. 概述

金笛邮件系统提供强大的,完备反垃圾功能。系统提供smtp 服务层,和基于邮件内容分析的双层反垃圾功能。

二. Smtp 服务反垃圾设置

通过smtp 服务层把明显的发送垃圾邮件的smtp 连接拒绝,大大减轻后台投递系统和反垃圾引擎的负载。

通过统计分析,我们发现很多发送垃圾邮件的smtp 连接具有以下特点。

1. 同一ip 同时的smtp 连接数非常大。

2. 同一ip 在一段时间,smtp 连接频率非常大。

一般出现这两种情况,都表示源发件人非常有可能发送垃圾邮件。

通过设置以下这两个参数可控制这类型的smtp 连接,从而截断发送垃圾邮件的源头:

1. 系统设置-》SMTP服务-》一分钟内同一IP允许访问次数

2. 系统设置-》SMTP服务-》同一IP最大同时访问数

同时设置:

系统设置-》SMTP服务-》启用智能反垃圾IP功能

参数,把符合以上两个条件的ip 地址自动加入系统的 智能反垃圾IP 列表中(SmartSpamIP),当以后系统碰到这些ip 的连接的时候,直接拒绝。

可通过:

系统监控-》智能反垃圾IP列表

查看系统目前智能反垃圾IP 列表。

注意点:

当互联网是经过反垃圾网关再接入邮件系统的情况,由于邮件系统的所有smtp 连接都来自反垃圾网关,所以基于Smtp 服务反垃圾不再起作用,这是需要把以上两个参数设为-1,以免系统smtp 服务故障。

三. 反垃圾引擎设置

系统反垃圾引擎主要由以下四部分组成:

1. 基于SpamAssassin 反垃圾功能

SpamAssassin 是一个由Apache 开发的一个著名的反垃圾引擎,邮件系统完整的集成了SpamAssassin反垃圾引擎。

邮件系统提供了一个名为SA-Server 的SpamAssassin反垃圾服务器,邮件系统通过把需要进行反垃圾分析的邮件提交给SA-Server 进行分析。

SA-Server 在Windows 平台上可通过 SA_Server 服务启动,在Unix/Linux 平台上可通过 sa/sa_server.sh 脚本启动。

SA-Server 默认端口为8700,可通过直接修改 sa/sa_server.pl 修改这个端口。

可通过邮件管理系统中的,反垃圾\反病毒-》反垃圾引擎设置 中的SpamAssassin中的相关设置进行SA-Server 的服务配置。

其中:

启用SpamAssassin , 指定是否启动SpamAssassin 反垃圾检查

SpamAssassin服务器地址,指定SA-Server 服务器地址,默认为本机。

SpamAssassin服务端口,指定SA-Server 服务器端口,默认为8700.

最大SpamAssassin检查线程数,指定最大的连接SA-Server 服务数,可根据系统的复杂进行适当调整。

2. 邮件内容关键字,来源以及实时黑名分析

垃圾邮件内容分析

通过邮件内容关键字分析,可为符合内容分析结果的邮件打上相应的垃圾邮件评分。这类规则的判断条件类似系统的过滤规则。

邮件来源分析

主要通过分析邮件的来源,如:发件人ip ,发件人,发件域,等内容,来判断垃圾邮件的可能行。

实时黑名单(RBL)

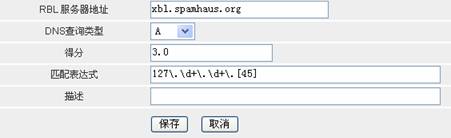

主要通过利用互联网公开的rbl 资源判断垃圾邮件的可能性。目前RBL 一般都通过DNS 查询的方式提供对某个IP或域名是否是垃圾邮件发送源的判断。另外,由于国外大多数rbl 都对来自中国的ip 有“歧视”,所以我们并不能完全依靠rbl 来判断一封邮件是否是垃圾邮件,只能根据rbl 查询结果判断邮件是否垃圾邮件的可能性。可设置以下参数,定制rbl:

RBL 服务器,指定RBL 查询域名后缀。

DNS 查询类型,根据具体的RBL 要求指定DNS 查询记录类型。

匹配表达式,指定RBL 查询结果的匹配模式,表达式格式采用perl 正则表达式,如果为空,则表示如果可查到RBL 结果,就表示符合条件。

3. 贝叶斯(Bayes)统计分析

贝叶斯分析:命名于著名数学家托马斯贝叶斯(1702-1761),他发展了一个数学领域全新的可能性推论理论。贝叶斯分析采用过去事件的知识预测未来事件。应用到反垃圾邮件领域,贝叶斯过滤与以前收到的垃圾邮件与合法邮件的中相同词语与短语出现的频率对比此邮件中有问题的词语与短语的来确定垃圾邮件的可能性。他能自动适应垃圾邮件变化。是一种动态的智能过滤技术。

要使用贝页斯统计分析,必须要初始化贝页斯数据库。根据具体需求收集适合系统的垃圾邮件和正常邮件词汇集,通过系统的“ 贝叶斯(Bayes)数据库初始化” 功能进行贝页斯数据初始化 |